شکاف امنیتی در بهروزرسانیهای ویندوز به مهاجمان اجازه میدهد تا در قالب حملاتی به نام Windows Downdate، حتی سیستمهای بهروز را با هزاران آسیبپذیری قدیمی تهدید کنند.

۰

کشف حفره امنیتی در بهروزرسانیهای ویندوز

زخمهای کهنه ویندوز سر باز میکنند

منبع : The Hacker News

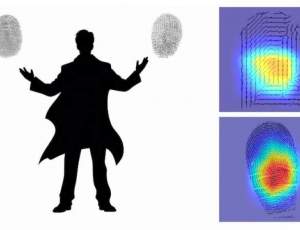

به گزارش افتانا، مایکروسافت اعلام کرد در حال توسعه بهروزرسانیهای امنیتی برای رفع دو آسیبپذیری روز صفر است که میتوانند برای اجرای حملات کاهش سطح (Downgrade Attack) علیه بهروزرسانی ویندوز مورد بهرهبرداری قرار گیرد. این آسیبپذیریها میتوانند نسخههای فعلی فایلهای سیستمعامل را با نسخههای قدیمیتر جایگزین کنند و این حمله که Windows Downdate نام گرفته میتواند سیستمهای ویندوز را از حالت بهروز خارج کرده و آسیبپذیریهای قدیمی را به آنها بازگرداند.

تمامی سیستمهایی که از ویندوز 10 و 11 استفاده میکنند، سرورهای ویندوزی ۲۰۱۶ و بالاتر و نسخههایی از ماشینهای مجازی Azure که از VBS پشتیبانی میکنند در معرض خطر هستند.

آسیبپذیری با شناسه CVE-2024-38202 که با شدت بالا و شدت CVSS 7.3 شناسایی شده است، یک نقص امنیتی افزایش سطح دسترسی در فرایند بهروزرسانی ویندوز است. این آسیبپذیری به مهاجم با دسترسیهای کاربری پایه امکان میدهد آسیبپذیریهایی را که قبلاً رفع شدهاند دوباره فعال کند یا برخی از ویژگیهای امنیتی مبتنی بر مجازیسازی (VBS) را دور بزند.

(VBS) Virtualization-Based Security یک ویژگی امنیتی پیشرفته در ویندوز است که از فناوری مجازیسازی برای ایجاد محیطهای امن و جداگانه در حافظهی سیستم استفاده میکند. این محیطها برای حفاظت از کدهای حیاتی سیستم و ذخیره اطلاعات حساس مانند اعتبارنامههای کاربران طراحی شدهاند. این اعتبارنامهها شامل توکنهای امنیتی، رمزهای عبور و اطلاعات احراز هویت و مجوزهای مربوط به کاربر میشود.

در شرایط عادی، ویندوز بهروزرسانیهای جدید را دریافت و نصب میکند تا از جدیدترین قابلیتهای امنیتی و رفع نقصهای موجود بهرهمند شود. اما این آسیبپذیری به مهاجمان اجازه میدهد تا روند بهروزرسانی را به گونهای دستکاری کنند که به جای نصب نسخههای جدیدتر و امنتر، اجزای اصلی سیستمعامل به نسخههای قدیمیتر و آسیبپذیر بازگردانده شوند. در نتیجه، سیستم بهروز به نظر میرسد، اما در واقع با آسیبپذیریهای قدیمی و رفعنشده روبروست و بدین ترتیب ابزارهای بازیابی و اسکن نیز قادر به شناسایی این نقص نخواهند بود. با این حال، مایکروسافت خاطرنشان کرده است که مهاجم برای بهرهبرداری از این نقص ابتدا باید یک مدیر سیستم یا کاربری با دسترسیهای ویژه را متقاعد کند یک بازیابی سیستم انجام دهد تا بهطور ناخواسته این آسیبپذیری را فعال میکند.

همچنین آسیبپذیری با شناسه CVE-2024-21302 و شدت متوسط و شدت CVSS 6.7 که یک نقص افزایش سطح دسترسی در حالت هسته امن ویندوز (Windows Secure Kernel Mode) است. در سیستمهای ویندوز که از VBS پشتیبانی میکنند به مهاجم اجازه میدهد تا نسخههای فعلی فایلهای سیستم ویندوز را با نسخههای قدیمی جایگزین کند. این نقص همچنین میتواند برای بازیابی مجدد نقصهای امنیتی قبلاً وصلهشده، دور زدن برخی ویژگیهای VBS و استخراج اطلاعات محافظتشده توسط VBS مورد استفاده قرار گیرد.

به گفته محققی که حمله Windows Downdate را معرفی کرده است، این روش حمله میتواند سیستم ویندوز کاملاً بهروز را در معرض هزاران آسیبپذیری قدیمی قرار دهد و عملاً مفهوم «کاملاً بهروز» را برای هر سیستم ویندوزی در جهان بیمعنی کند. این شیوه میتواند فرایند بهروزرسانی ویندوز را به نحوی تحت کنترل درآورد که امکان کاهش سطح بهروزرسانیها به شکلی نامحسوس، پایدار و غیرقابل بازگشت در اجزای حساس سیستمعامل فراهم شود.

علاوه بر این، Windows Downdate قادر است مراحل اجرای Trusted Installer را دور بزند، به طوری که امکان کاهش سطح بهروزرسانی اجزای حساس سیستمعامل، ازجمله کتابخانههای پیوند پویا (DLL)، درایورها و هسته (NT) New Technology Kernel را فراهم کند.

در Error! Reference source not found دو پردازه که مسئول مدیریت و نصب بهروزرسانیها هستند مشاهده میشوند. Update Server Process مسئول نهایی بهروزرسانی فایلهای حیاتی است که با فرمانپذیری از Trusted Installer به جریان میافتد. از طرفی Update Client Process که تحت کنترل Administrator است، به طور مستقیم توان تغییر فایلهای سیستم را ندارد و بیشتر به عنوان یک درخواستکننده عمل میکند. مهاجم با ارتقای سطح دسترسی به Administrator میتواند فرایند Update Client Process را کنترل کرده و از طریق راه ارتباطی COM (یک ارتباط بین پردازهای) اجرای Trusted Installer را دور بزند و دستورات مخرب بهروزرسانی فایلهای سیستم را به Update Server Process ارسال کند. با بازگرداندن نسخههای آسیبپذیر قبلی این فایلها، موفق میشود آسیبپذیریهایی که قبلاً برطرف شدهاند را دوباره فعال کرده و امنیت سیستم را کاهش دهد.

در این حمله، سیستمعامل گزارش میدهد که سیستم کاملاً بهروز است و همزمان از نصب بهروزرسانیهای جدید جلوگیری کرده و مانع شناسایی توسط ابزارهای بازیابی و اسکن میشود.

مایکروسافت توصیه میکند برای کاهش خطرات مرتبط با این آسیبپذیریها تا زمان انتشار بهروزرسانیهای امنیتی لازم بر تلاشهای دسترسی به فایلها و عملیاتهایی مانند ایجاد Handleها، خواندن/نوشتن یا تغییرات در پردازههای امنیتی با پیکربندی تنظیمات “Audit Object Access” نظارت صورت گیرد و استفاده از مجوزهای حساس با کمک ابزارهایی که برای شناسایی دسترسیها و تغییرات در فایلهای مرتبط با VBS و Backup طراحی شدهاند تحت نظارت باشد. مایکروسافت همچنین بر توجه به گزارشهای خطر با استفاده از Microsoft Entra ID Protection و Azure Active Directory و فعال کردن احراز هویت چند مرحلهای برای کاربران و مدیرانی که در معرض خطر هستند، تاکید میکند.

با توجه به اینکه هنوز هیچگونه تلاشی برای بهرهبرداری از این آسیبپذیریها گزارش نشده است، مایکروسافت به کاربران خود توصیه میکند از سیستمهای خود با رعایت این نکات امنیتی و همچنین دنبال کردن بهروزرسانیهای آینده محافظت کنند. محققان میگویند با توجه به این که ویژگیهای VBS مایکروسافت در سال ۲۰۱۵ معرفی شد، تقریباً یک دهه است که امکان حمله Windows Downdate وجود دارد.

کد مطلب : 22377

https://aftana.ir/vdca0enu.49nu015kk4.htmlaftana.ir/vdca0enu.49nu015kk4.html

تگ ها